Cómo afecta la 5G al rendimiento y la seguridad de la red

Por Alex PirvulescuDirector de Gestión de Productos

5. junio 2025

La tecnología 5G mejora considerablemente el rendimiento de la red al ofrecer una velocidad sin precedentes, una menor latencia, una mayor capacidad y una conectividad fiable para una serie de nuevas aplicaciones y servicios (desde el IoT industrial hasta las infraestructuras críticas), transformando las industrias y mejorando la experiencia de los usuarios. Dada la dependencia del sector industrial de una transmisión de datos fiable y de alta velocidad, la 5G es fundamental para la eficacia operativa y la innovación; sin embargo, esta evolución viene acompañada de nuevos retos de seguridad. La tecnología 5G aborda estos retos con un cifrado más potente, detección avanzada de amenazas y edge computing seguro, entre otras medidas.

Avances en seguridad 5G y núcleo de red

El desarrollo de la tecnología 5G ha implicado esfuerzos de colaboración entre organismos de normalización, tales como 3GPP, ETSI y el IETF para mejorar la seguridad de la red. Estas mejoras proporcionan mecanismos robustos que superan a los de generaciones anteriores, garantizando un entorno de comunicación más seguro.

Nuevos protocolos de autenticación y privacidad

El estándar 5G introdujo un marco de autenticación basado en el protocolo de autenticación extensible (EAP). Este protocolo es independiente de la red y garantiza que la red de origen tome la decisión final sobre la autenticación. Toda la comunicación de autenticación está cifrada para reducir el riesgo de intercepción. Además, la 5G no solo utiliza la tarjeta SIM para la identificación, sino que incorpora la autenticación en el plano de usuario secundario. La privacidad del abonado se protege aún más al intercambiar la información IMSI solo después de la autenticación.

Agilidad y seguridad de la red central

La arquitectura basada en servicios (SBA) de la 5G aumenta la agilidad de la red al permitir a los usuarios llamar dinámicamente a combinaciones de servicios, lo que habilita una programación modular. Esta arquitectura, que se ofrece a través de Funciones de Red (NF) interconectadas con autorización para acceder a los servicios de las demás, proporciona un entorno flexible y seguro. La SBA utiliza protocolos de seguridad como TLS para la comunicación de los servicios de la red central y OAuth2 para la autorización de la capa de aplicación, lo que garantiza una transmisión de datos y gestión del acceso seguras.

Itinerancia e integridad del plano de usuario

Un importante avance en materia de seguridad en la 5G es la implementación de un proxy de protección periférica de seguridad (SEPP) para la seguridad de la itinerancia. El SEPP cifra y filtra toda la comunicación a través del plano de usuario, con el SEPP de cada operador autenticado para asegurar el tráfico entre ellos. Además, la 5G introduce la protección de la integridad del tráfico en el plano del usuario entre los dispositivos y las torres de telefonía móvil para protegerlo de los ataques de intermediario que podrían interceptar datos confidenciales.

Extender la seguridad a la periferia: Más allá del núcleo

Extender los avances de la red central a la informática periférica (edge computing) y a los dispositivos IoT es clave para mantener una postura de seguridad sólida en un entorno 5G. A medida que los perímetros de la red se vuelven menos definidos y el procesamiento de datos se acerca más a la fuente, la implementación de técnicas criptográficas avanzadas garantiza un cifrado y descifrado seguro de los datos en la periferia, protegiendo la información confidencial durante la transmisión. El establecimiento de canales seguros para la transmisión de datos ofrece protección integral, desde el nivel del dispositivo hasta la red central.

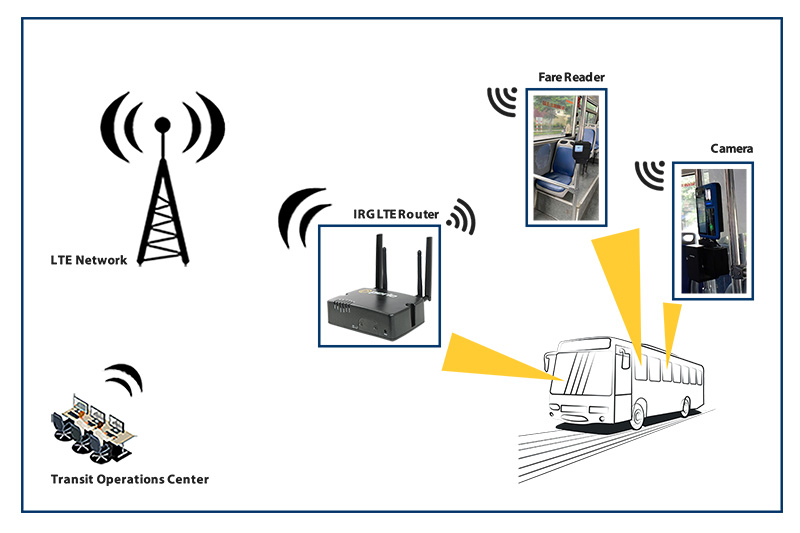

El imperativo de routers edge 5G robustos en entornos industriales

Los entornos industriales requieren routers edge 5G que puedan soportar temperaturas extremas, alta humedad y un estrés físico de vibraciones y golpes considerable. Estos routers deben funcionar de forma fiable en condiciones tan duras para garantizar la continuidad de las operaciones. Además, los routers celulares industriales deben facilitar la gestión remota, una seguridad robusta y la interoperabilidad.

A la hora de seleccionar un router 5G para aprovechar plenamente las ventajas de esta tecnología transformadora, las características clave a tener en cuenta incluyen:

- Gestión fuera de banda: Permite a los administradores de red gestionar y solucionar problemas de los dispositivos de forma remota, incluso si la conexión de red principal se ha caído. Esto garantiza un funcionamiento continuo y reduce la necesidad de visitas in situ.

- Alojamiento en la nube para el despliegue de redes: Una plataforma centralizada en la nube permite el despliegue, la configuración y la gestión sin fisuras de los dispositivos de red, mejorando la eficacia operativa y simplificando la gestión de redes a gran escala.

- Compatibilidad con contenedores OCI: Permite al usuario desplegar aplicaciones personalizadas. Las capacidades de edge computing permiten abarcar una multitud de áreas diferentes, incluyendo el simple almacenamiento y procesamiento de datos, aplicaciones más avanzadas impulsadas por la IA y capas adicionales de defensa para detectar y mitigar proactivamente las amenazas a la red.

- El GPS/GNSS integrado proporciona un seguimiento de la ubicación y una sincronización horaria en tiempo real, necesarios para la gestión de activos y las aplicaciones urgentes en entornos industriales.

- Construcción reforzada: Protege contra el polvo, el agua, la vibración y golpes físicos, garantizando su durabilidad en entornos industriales difíciles. Seleccione routers con carcasas robustas, como las de aluminio fundido a presión con altos grados de protección contra la penetración (por ejemplo, IP54 o superior).

- Amplias opciones de conectividad: Busque routers con múltiples interfaces de conectividad, incluyendo Ethernet 10/100/1000, USB, RS232, RS485 y GPIOs. Estas opciones admiten una gran variedad de entornos de red y requisitos de dispositivos, lo que garantiza la flexibilidad y la compatibilidad con diferentes sistemas industriales.

- Mejora de la resistencia: Los routers 5G IRG de Perle vienen con múltiples mecanismos de redundancia y conmutación por error para garantizar un funcionamiento continuo incluso en caso de fallos de hardware o software. Uno de estos mecanismos de resistencia es el soporte del protocolo VRRP.

- Funciones de seguridad avanzadas: Asegúrese de que el router admite protocolos de seguridad integrales como TACACS+, RADIUS con protocolo de cifrado RADSec y LDAP para la autenticación, autorización y contabilidad. Busque también soporte para múltiples sesiones VPN concurrentes (por ejemplo, IPSec, OpenVPN) para asegurar las comunicaciones y proteger la integridad de los datos.

En conjunto, estas características garantizan que la red siga siendo segura, resistente y adaptable a las distintas necesidades operativas. Los routers 5G de Perle vienen con todas estas características, sin cuotas de suscripción, solo un pago único para el mejor TCO de todos los productos de este tipo.

Descubra cómo los routers 5G de Perle pueden reforzar el rendimiento y la seguridad de su red.