Una nueva era de conectividad IoT empresarial: Consideraciones clave

Por Julie McDanielVice President Marketing

27. junio 2024

Los rápidos avances del IoT no solo plantean cuestiones sobre cómo las empresas pueden agilizar sus operaciones e introducir innovaciones, sino también sobre cómo abordar eficazmente los problemas de seguridad.

Las empresas industriales necesitan herramientas para garantizar que sus datos permanezcan seguros en esta nueva era de conectividad IoT empresarial. Siga leyendo mientras analizamos las tecnologías de edge computing, la computación centralizada en la nube y otras medidas de seguridad que pueden ayudarle a proteger sus usos del IoT.

Dificultades habituales del IoT para las empresas

Las empresas industriales adoptan el IoT para mejorar la eficiencia, el mantenimiento predictivo y el análisis de datos en tiempo real. Sin embargo, esta adopción conlleva sus propias dificultades, como garantizar la ciberseguridad.

Los problemas de ciberseguridad de los ecosistemas del IoT se derivan de la diversa y extensa red de dispositivos interconectados, cada uno de los cuales representa una potencial superficie de ataque. Los entornos industriales suelen presentar una mezcla de dispositivos IoT nuevos y sistemas de control industrial (ICS) más antiguos, que no se diseñaron todos inicialmente teniendo en cuenta la conectividad a internet o a la nube. Si no se trata, esta discrepancia crea vulnerabilidades y aumenta la predisposición de una organización a recibir ataques de ransomware, ciberespionaje y otras amenazas frecuentes.

El papel del «Edge Computing»

El Edge Computing sirve para aliviar la congestión de la red procesando los datos en su origen o cerca de él, en lugar de enviarlos a través de largas rutas de red hasta los centros de datos o las nubes. El resultado es la reducción de la latencia, la optimización del ancho de banda, la mejora de la seguridad y el aumento de la eficacia operativa.Además, las soluciones de Edge computing trabajan para mejorar la eficiencia del IoT y reducir los costes operativos a través de varios mecanismos clave:

- Procesamiento inmediato de datos: El procesamiento local de datos, facilitado por el edge computing, permite una toma de decisiones más rápida. Esto es especialmente beneficioso para los procesos industriales sensibles al tiempo, en los que los retrasos pueden provocar ineficiencias o peligros.

- Reducción de los costes de la transferencia de datos: Transferir grandes volúmenes de datos a través de las redes suele ser costoso. El edge computing minimiza estos costes analizando y procesando los datos localmente, lo que reduce la cantidad de datos que requieren transmisión a centros centralizados.

- Mayor seguridad y cumplimiento de la normativa: Al procesar los datos sensibles localmente, el edge computing reduce el riesgo de filtración de datos durante el tránsito.

El edge computing ofrece un planteamiento innovador pero probado de la conectividad del IoT, que ayuda a garantizar que los datos se procesan de forma eficiente, segura y conforme a las políticas corporativas.

El papel de la computación centralizada en la nube

A medida que aumenta la prevalencia de los dispositivos del IoT, los equipos informáticos pueden administrar y mitigar las interferencias de la conectividad del IoT desde cualquier lugar. La infraestructura y las plataformas centralizadas de administración de redes del IoT y las plataformas permiten precisamente eso: Los equipos informáticos pueden obtener a distancia una visibilidad completa de la red, solucionar problemas y resolver interferencias y, en última instancia, garantizar la seguridad e integridad de todo el ecosistema del IoT.

Medidas adicionales de seguridad del IoT

Garantizar que su router edge computing ofrece seguridad extremo a extremo es fundamental. Estos dispositivos deben funcionar según el principio de que todos los dispositivos y usuarios que intenten conectarse a la red se autentiquen rigurosamente. También trabajan para mejorar el cifrado de los datos, ya estén en tránsito o en reposo. Además, gracias a sus sólidas funciones de seguridad y sus capacidades de registro de descarrilamiento, los routers edge computing de nivel empresarial pueden aplicar las políticas de seguridad de prevención de intrusiones de grandes empresas o redes de proveedores de servicios.

Transforme su empresa ahora

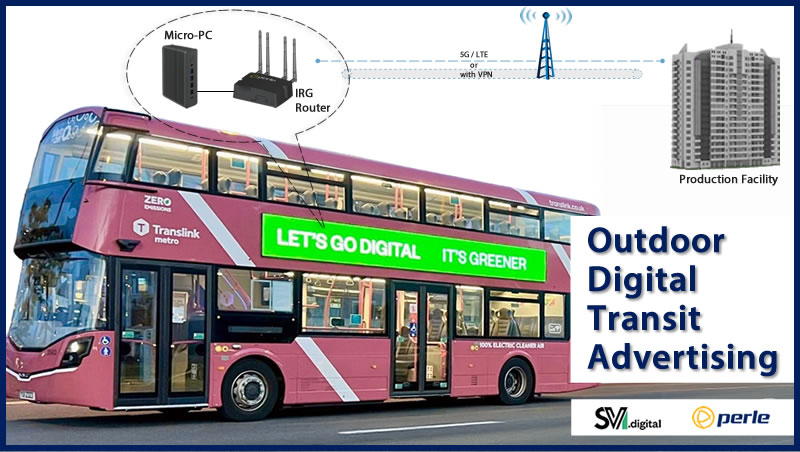

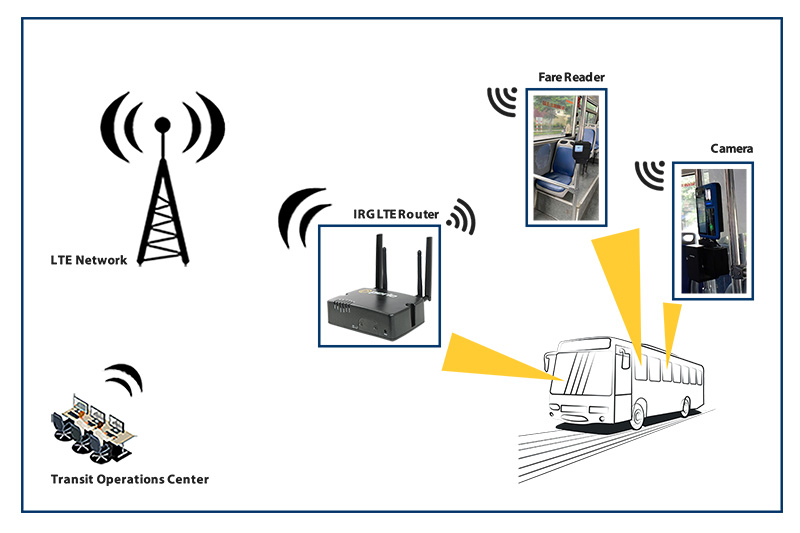

Optimizados para entornos industriales de computación en el borde y en la nube, los routers y puertas de enlace celulares 4G y 5G de Perle facilitan el procesamiento rápido de datos, reduciendo la latencia y mejorando las capacidades de respuesta en tiempo real.

Con la capacidad de conectar equipos industriales, de registro de datos remotos y de detección para procesar datos del IoT en el borde y sus completas capacidades de utilización y administración en la nube, el celular de Perle ofrece a las empresas industriales una solución completa, fiable y segura para sus necesidades de conectividad del IoT.

Obtenga más información sobre los routers y puertas de enlace celulares 4G y 5G de Perle aquí.